Veröffentlicht am: 21. Juli 2025

5 Minuten Lesezeit

Die Sichtbarkeitslücke in der Software Supply Chain Security schließen

GitLab 18.2 bietet Unterstützung für umfassende Scanner-Abdeckung und Visualisierung transitiver Abhängigkeiten.

Unser neuestes Release, GitLab 18.2, führt zwei neue Funktionen zur Verbesserung der Software Supply Chain Security ein: Security Inventory und Dependency Path-Visualisierung. Security Inventory bietet Application Security Teams eine zentrale, portfolioweite Übersicht über Risiken und Scan-Abdeckung über alle GitLab-Gruppen und -Projekte hinweg. So können sie blinde Flecken identifizieren und Risikominderungsmaßnahmen priorisieren. Die Dependency Path-Visualisierung zeigt Entwickler(inne)n klar auf, wie Open-Source-Schwachstellen durch die Abhängigkeitskette eingeschleppt werden, was es einfacher macht, die richtige Lösung zu finden. Gemeinsam helfen diese Funktionen Sicherheits- und Entwicklungsteams dabei, sicherere Anwendungen zu erstellen, indem sie Transparenz darüber schaffen, wo Risiken bestehen, Kontext zur Behebung liefern und Workflows bereitstellen, die die Zusammenarbeit unterstützen. Im Gegensatz zu anderen Lösungen geschieht all das in derselben Plattform, die Entwickler(innen) zum Erstellen, Überprüfen und Bereitstellen von Software verwenden – ohne den Overhead von Integrationen.

Open Source erweitert die Angriffsfläche

Moderne Anwendungen verlassen sich stark auf Open-Source-Software. Open Source bringt jedoch ein erhebliches Sicherheitsrisiko mit sich – Komponenten können veraltet, nicht mehr gewartet oder unwissentlich anfällig sein. Deshalb ist die Software Composition Analysis (SCA) zu einem Eckpfeiler moderner AppSec-Programme geworden. Eine zentrale Herausforderung im Schwachstellen-Management ist die effektive Verwaltung des Risikos transitiver Abhängigkeiten. Diese Komponenten sind oft tief in der Abhängigkeitskette vergraben, was es schwierig macht, nachzuvollziehen, wie eine Schwachstelle eingeschleppt wurde oder zu bestimmen, was aktualisiert werden muss, um sie zu beheben. Noch schlimmer: Sie machen fast zwei Drittel der bekannten Open-Source-Schwachstellen aus. Ohne klare Sicht auf den gesamten Abhängigkeitspfad sind Teams auf Vermutungen angewiesen, was die Behebung verzögert und das Risiko erhöht.

Transitive Abhängigkeiten sind Pakete, die deine Anwendung indirekt verwendet. Sie werden automatisch von den direkten Abhängigkeiten eingezogen, die du explizit einbindest. Diese verschachtelten Abhängigkeiten können Schwachstellen einführen, ohne dass der/die Entwickler(in) jemals weiß, dass sie im Projekt vorhanden sind. Diese Herausforderung wird exponentiell schwieriger bei großem Umfang. Wenn Sicherheitsteams für Hunderte oder sogar Tausende von Repositories verantwortlich sind – jedes mit eigenen Abhängigkeiten, Build-Pipelines und Verantwortlichen – wird die Beantwortung grundlegender Fragen zur Sicherheitslage von Anwendungen zur Herausforderung. Und in einer Zeit wachsender Software Supply Chain-Bedrohungen, in der sich Schwachstellen über geteilte Bibliotheken und CI/CD-Konfigurationen systemübergreifend ausbreiten können, haben diese blinden Flecken noch gravierendere Folgen.

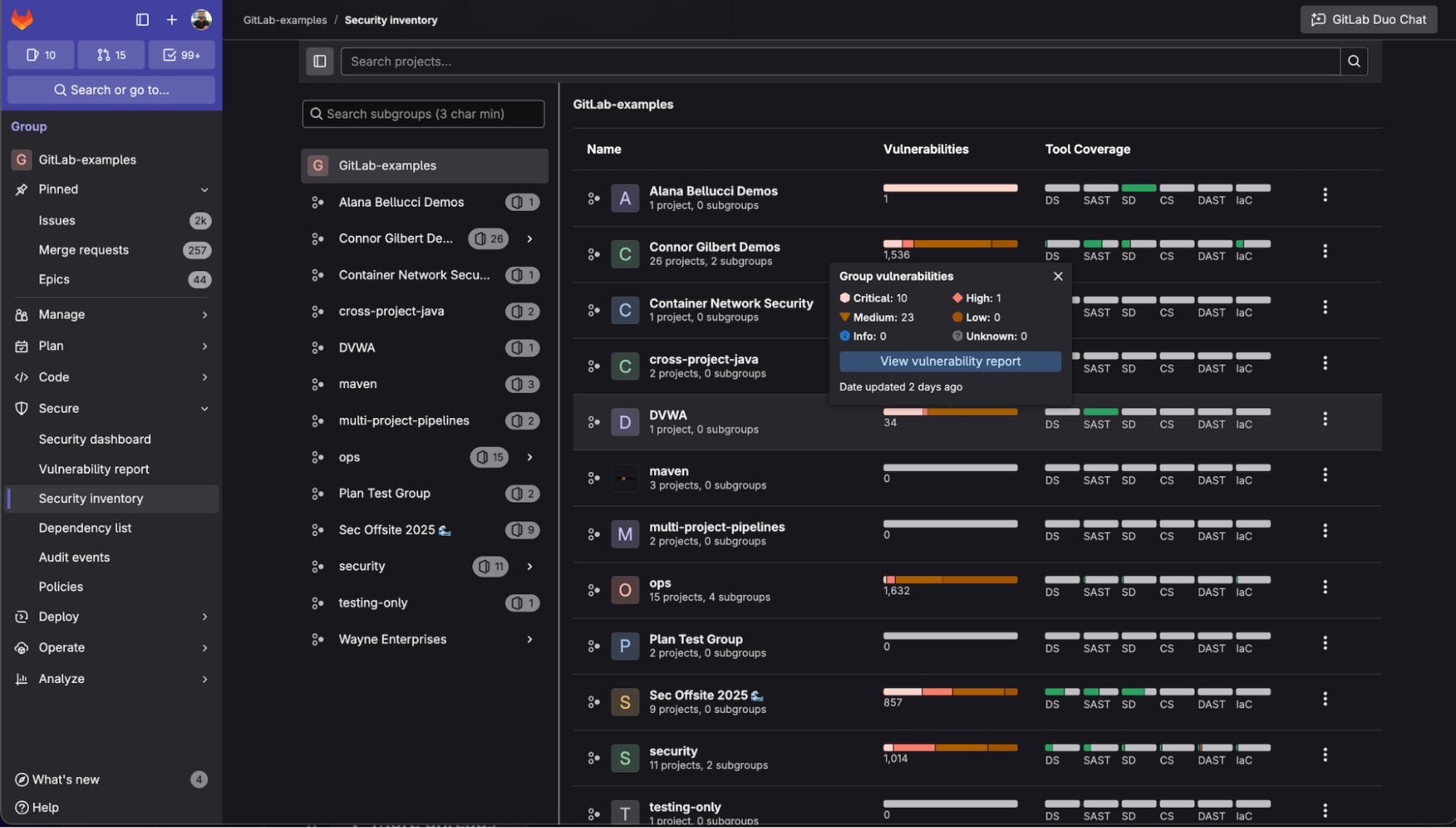

Security Inventory: Skalierbare Transparenz

Security Inventory konsolidiert Risikoinformationen über alle deine Gruppen und Projekte hinweg in einer einheitlichen Ansicht. Es zeigt auf, welche Assets durch Sicherheitsscans abgedeckt sind und welche nicht. Anstatt Probleme isoliert zu verwalten, können Sicherheitsteams die Lage ganzheitlich bewerten und identifizieren, wo sie ihre Bemühungen fokussieren sollten.

Diese Zentralisierungsebene ist besonders wichtig für Organisationen, die eine große Anzahl von Repositories verwalten. Sie ermöglicht es Plattform- und AppSec-Teams zu verstehen, wo Risiken existieren, indem ungescannte oder unzureichend geschützte Projekte hervorgehoben werden – und sie können direkt aus der Oberfläche heraus handeln. Teams können über das bloße Bewusstsein hinausgehen und mit vollem Kontext und Verständnis durchsetzen, welche Anwendungen das größte Risiko darstellen. Durch die Umwandlung fragmentierter Einblicke in eine einzige Informationsquelle ermöglicht Security Inventory Organisationen, von reaktiver Problem-Triage zu strategischer, datengesteuerter Sicherheits-Governance überzugehen.

Erfahre mehr, indem du dir Security Inventory in Aktion ansiehst:

Erfahre mehr, indem du dir Security Inventory in Aktion ansiehst:

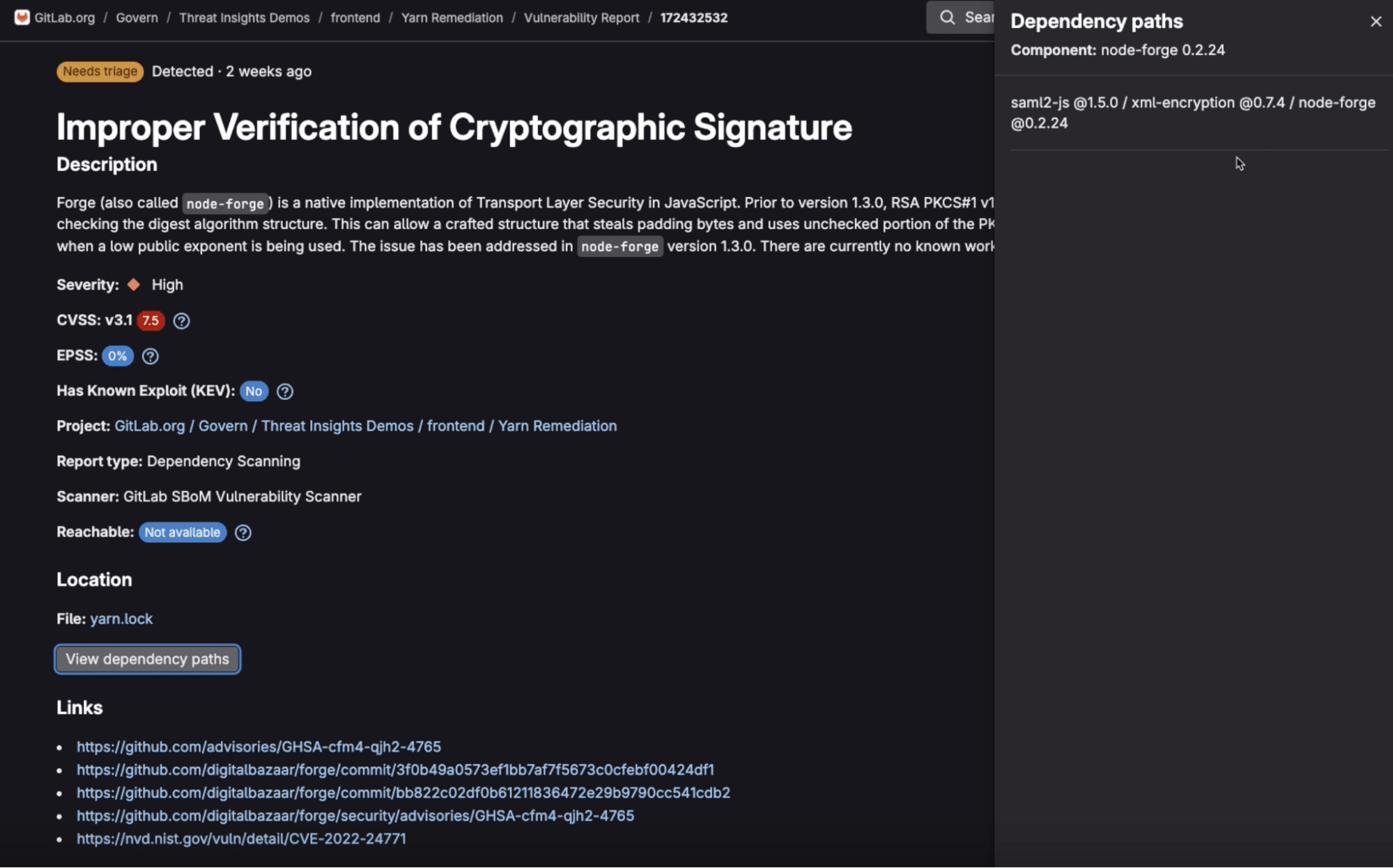

Dependency Path-Visualisierung: Klarheit für effektive Behebung

Security Inventory zeigt auf hoher Ebene, wo die Risiken liegen; die Dependency Path-Visualisierung zeigt, wie man sie behebt.

Wenn eine Schwachstelle tief in einer Abhängigkeitskette entdeckt wird, kann die Identifizierung der richtigen Lösung kompliziert sein. Die meisten Sicherheitstools heben das betroffene Paket hervor, erklären aber nicht, wie es in die Codebasis gelangt ist. Entwickler(innen) müssen raten, welche Abhängigkeiten direkt eingeführt werden und welche transitiv eingezogen werden, was es schwierig macht zu bestimmen, wo eine Änderung erforderlich ist – oder schlimmer noch: Patches anzuwenden, die die Grundursache nicht beheben.

Unsere neue Dependency Path-Visualisierung, manchmal auch als Abhängigkeitsgraph bezeichnet, zeigt nach einem SCA-Scan den vollständigen Weg von einem Top-Level-Paket zur anfälligen Komponente an. Diese Klarheit ist unerlässlich, besonders angesichts der Verbreitung tief eingebetteter Schwachstellen in Abhängigkeitsketten. Und da sie in den GitLab-Workflow integriert ist, erhalten Entwickler(innen) umsetzbare Einblicke ohne Kontextwechsel oder Rätselraten. Sicherheitsteams können Probleme effektiver priorisieren, während Entwickler(innen) die Gewissheit erhalten, dass ihre Behebungen die Grundursachen angehen.

Risiken mit entwicklerorientierter Sicherheit mindern

Diese Funktionen sind Teil von GitLabs umfassenderer Strategie, Sicherheit innerhalb derselben Plattform bereitzustellen, in der Code geplant, erstellt und bereitgestellt wird. Durch die Einbettung von Sicherheitseinblicken in den DevSecOps-Workflow reduziert GitLab Reibung und fördert die Zusammenarbeit zwischen Entwicklungs- und Sicherheitsteams. Security Inventory und Dependency Path-Visualisierung bieten komplementäre Perspektiven: Ersteres ermöglicht skalierungsbewusste Überwachung, Letzteres unterstützt präzise Korrekturen. Diese Ausrichtung hilft Teams, das Wichtigste zu priorisieren und Lücken zu schließen, ohne neue Tools oder komplexe Integrationen hinzuzufügen.

Starte noch heute mit Security Inventory und Dependency Path-Visualisierung! Melde dich für eine kostenlose Testversion von GitLab Ultimate an.